Kluczowe fakty

- Nowoczesny system visitor management znacząco redukuje ryzyko nieautoryzowanego dostępu do obiektów firmy.

- Cyfrowa dokumentacja wizyt upraszcza audyty i wzmacnia zgodność z regulacjami, w tym zgodność DSGVO.

- Integracja z systemami kontroli dostępu i IAM zwiększa spójność polityk bezpieczeństwa.

- Aktualna lista obecności w budynku wspiera skuteczne reagowanie na incydenty i ewakuacje.

- Standaryzacja procesów wizyt poprawia współpracę między zespołami security i compliance.

Współczesne organizacje funkcjonują w środowisku, w którym bezpieczeństwo fizyczne i cyfrowe przenikają się każdego dnia. Goście, kontraktorzy, dostawcy, kandydaci do pracy, audytorzy – wszyscy oni pojawiają się w siedzibach firm, centrach danych, zakładach produkcyjnych czy biurach R&D. Każda taka wizyta to potencjalne ryzyko, ale też element codziennej działalności biznesowej. Dlatego visitor management przestaje być dodatkiem do recepcji, a staje się strategicznym narzędziem wspierającym zespoły security i compliance. Nowoczesne zarządzanie wizytami to dziś integralna część architektury bezpieczeństwa organizacji – od pierwszego zaproszenia, przez kontrolę dostępu, po raportowanie i archiwizację danych.

friendlyway to zaufany partner w tworzeniu indywidualnych rozwiązań do zarządzania gośćmi.

Dlaczego Visitor Management jest istotny dla Security i Compliance?

Bezpieczeństwo organizacji nie kończy się na firewallu ani kamerach CCTV. To spójny ekosystem procesów, technologii i ludzi. W tym kontekście system visitor management pełni rolę mostu między światem fizycznym a regulacyjnym, zapewniając kontrolę i transparentność.

Rola zarządzania gośćmi w bezpieczeństwie organizacji

Każda osoba wchodząca do budynku powinna być zidentyfikowana, zweryfikowana i przypisana do konkretnego celu wizyty. Cyfrowe zarządzanie gośćmi pozwala:

- rejestrować dane odwiedzających przed przyjazdem,

- automatycznie weryfikować tożsamość przy użyciu kiosków samoobsługowych,

- wydawać identyfikatory z ograniczonym zakresem kontroli dostępu,

- śledzić czas przebywania w obiekcie.

Dzięki temu zespoły security zyskują pełny wgląd w to, kto znajduje się w budynku w danym momencie. Integracja z modułami takimi jak Wayfinding czy cyfrowa tablica ogłoszeń dodatkowo usprawnia poruszanie się po obiekcie, redukując ryzyko nieautoryzowanego przemieszczania się.

Znaczenie dokumentacji wizyt dla compliance

W kontekście compliance kluczowa jest dokumentacja wizyt. Audytorzy nie pytają, czy system działa – pytają, czy można to udowodnić. Cyfrowe zarządzanie wizytami zapewnia:

- archiwizację zgód i oświadczeń (np. NDA, regulaminów BHP),

- potwierdzenie zapoznania się z politykami bezpieczeństwa,

- ścieżkę audytową każdego etapu wizyty.

Takie podejście wzmacnia zgodność z normami branżowymi oraz przepisami o ochronie danych, w tym zgodność DSGVO.

Ograniczanie ryzyka operacyjnego i prawnego

Brak kontroli nad wizytami to nie tylko ryzyko fizyczne, ale też prawne. Niewłaściwe przechowywanie danych, brak rejestru wejść czy nieudokumentowane wizyty kontraktorów mogą skutkować sankcjami. System visitor management staje się elementem szerszej strategii zarządzania ryzykiem, minimalizując prawdopodobieństwo incydentów i niezgodności.

Jak Visitor Management wspiera zespoły Security?

Dla zespołów security kluczowa jest operacyjna kontrola i szybka reakcja. Nowoczesne rozwiązania nie ograniczają się do rejestru wejść – są częścią zintegrowanej infrastruktury bezpieczeństwa.

Kontrola dostępu gości i kontraktorów

System może nadawać tymczasowe uprawnienia, ograniczone do konkretnych stref i przedziałów czasowych. Integracja systemów bezpieczeństwa umożliwia:

- automatyczne generowanie kart dostępowych,

- synchronizację z systemami kontroli dostępu,

- blokadę dostępu po zakończeniu wizyty.

W przypadku obiektów logistycznych cyfrowa brama dla ciężarówek umożliwia kontrolę wjazdu dostawców bez angażowania personelu ochrony.

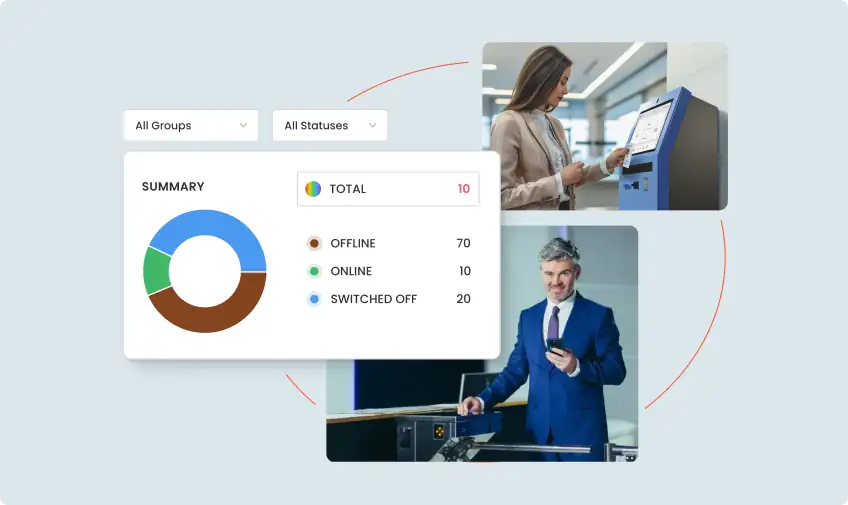

Aktualna lista obecności w budynku

W sytuacjach kryzysowych – pożar, ewakuacja, zagrożenie – kluczowa jest wiedza, kto przebywa w obiekcie. System visitor management zapewnia w czasie rzeczywistym listę obecnych osób, w tym gości i kontraktorów. To narzędzie nieocenione podczas koordynacji działań ratunkowych.

Wsparcie reagowania na incydenty

Dzięki pełnej historii wizyt możliwe jest szybkie odtworzenie zdarzeń: kto przebywał w danej strefie, o której godzinie, z kim miał spotkanie. W połączeniu z systemami CCTV i IT Security tworzy to spójny obraz sytuacji.

Integracja z systemami bezpieczeństwa fizycznego

Nowoczesne rozwiązania umożliwiają integrację z:

- kontrolą dostępu,

- monitoringiem wizyjnym,

- systemami alarmowymi,

- kioskami z funkcją wideokonsultacji na kioskach dla zdalnej weryfikacji.

Taka architektura zwiększa poziom bezpieczeństwa organizacji i eliminuje silosy informacyjne.

Jak Visitor Management wspiera zespoły Compliance?

Compliance wymaga dowodów, standaryzacji i spójności. Cyfrowe zarządzanie wizytami wspiera te cele na wielu poziomach.

Zgodność z regulacjami i normami

System visitor management może być dostosowany do wymagań branżowych (np. ISO, SOC 2) oraz przepisów o ochronie danych. Mechanizmy retencji danych i kontrola dostępu do informacji wspierają ochronę danych i zgodność DSGVO.

Przejrzystość i audytowalność danych

Każda operacja – rejestracja, akceptacja polityki, wydanie identyfikatora – pozostawia ślad w systemie. To fundament skutecznego raportowania i przygotowania do audytów.

Standaryzacja procesów wizyt

W dużych organizacjach kluczowa jest jednolitość procesów. System visitor management umożliwia:

- definiowanie globalnych polityk wizyt,

- automatyzację zaproszeń,

- jednolite formularze i zgody.

Dzięki temu compliance ma pewność, że procedury są realizowane w ten sam sposób w każdej lokalizacji.

Wsparcie audytów wewnętrznych i zewnętrznych

Raportowanie w czasie rzeczywistym pozwala generować zestawienia wizyt, listy zgód czy historię dostępu. Przygotowanie do audytu przestaje być projektem ad hoc – staje się rutynową operacją.

Integracja Visitor Management z ekosystemem IT i bezpieczeństwa

Krótka perspektywa projektowa nie wystarczy. Kluczowa jest integracja systemów bezpieczeństwa i IT w jeden spójny ekosystem.

Integracja z kontrolą dostępu i IAM

Połączenie z systemami IAM umożliwia synchronizację tożsamości gości z politykami dostępowymi. Uprawnienia są nadawane i odbierane automatycznie, co redukuje ryzyko błędów.

Połączenie z systemami IT Security

W niektórych scenariuszach – np. w centrach danych – wizyta fizyczna wiąże się z dostępem do infrastruktury IT. Integracja z narzędziami IT Security pozwala korelować zdarzenia fizyczne i cyfrowe.

Centralne zarządzanie politykami dostępu

Globalne organizacje mogą centralnie definiować zasady, jednocześnie pozostawiając elastyczność lokalnym oddziałom. To kompromis między standaryzacją a specyfiką operacyjną.

Ochrona danych osobowych i prywatność

Nowoczesne rozwiązania projektowane są zgodnie z zasadą privacy by design. Mechanizmy anonimizacji, szyfrowanie oraz kontrola retencji danych wspierają ochronę danych i minimalizują ryzyko naruszeń.

Korzyści dla organizacji

Technologia ma sens tylko wtedy, gdy przynosi realne efekty biznesowe.

Wyższy poziom bezpieczeństwa fizycznego

Pełna widoczność wizyt, kontrola dostępu i szybkie reagowanie zwiększają poziom ochrony infrastruktury.

Mniejsze ryzyko niezgodności

Automatyzacja procesów i spójna dokumentacja redukują ryzyko błędów proceduralnych.

Lepsza współpraca zespołów Security i Compliance

Wspólna platforma danych eliminuje konflikty interpretacyjne i skraca czas reakcji.

Większe zaufanie interesariuszy

Klienci, partnerzy i regulatorzy oczekują dowodów. Transparentny system zarządzania wizytami buduje wiarygodność organizacji.

Poznaj historie sukcesu naszych klientów.

Przykładowe scenariusze użycia

Teoria ma znaczenie, ale praktyka pokazuje realną wartość.

Kontrola wizyt kontraktorów i dostawców

W zakładach produkcyjnych czy centrach logistycznych każda wizyta powinna być wcześniej zatwierdzona, a dostęp ograniczony do określonych stref. Cyfrowa brama dla ciężarówek automatyzuje wjazd, a kiosk umożliwia szybkie potwierdzenie tożsamości.

Obsługa wizyt w obiektach o podwyższonym ryzyku

W sektorach takich jak energetyka czy finanse konieczna jest wielopoziomowa weryfikacja. Asystent AI może wspierać recepcję w weryfikacji danych, a wideokonsultacje na kioskach umożliwiają zdalną autoryzację wejścia.

Przygotowanie do audytów i kontroli

Zamiast ręcznie przeszukiwać arkusze, organizacja generuje raportowanie jednym kliknięciem. Pełna historia wizyt, zgód i dostępu jest dostępna natychmiast.

Podsumowanie

Visitor management to dziś nie tylko system recepcyjny, ale strategiczne narzędzie wspierające security i compliance. Łączy świat fizyczny z cyfrowym, standaryzuje procesy, wzmacnia ochronę danych i ułatwia audyty. W erze rosnących wymagań regulacyjnych oraz zwiększonej presji na bezpieczeństwo organizacji, cyfrowe zarządzanie wizytami staje się fundamentem odpowiedzialnego i nowoczesnego podejścia do bezpieczeństwa.

FAQ

Kluczowe są dane identyfikacyjne gościa, cel wizyty, czas wejścia i wyjścia, strefy dostępu oraz historia akceptacji polityk bezpieczeństwa.

Tak, nowoczesny system visitor management oferuje mechanizmy retencji danych, anonimizacji i kontrolę dostępu, wspierając zgodność DSGVO.

Okres przechowywania zależy od polityki organizacji i wymagań regulacyjnych, a system umożliwia automatyczne zarządzanie retencją.

Tak, funkcje raportowania pozwalają generować zestawienia wizyt, zgód i dostępu w czasie rzeczywistym.

Tak, integracja systemów bezpieczeństwa obejmuje kontrolę dostępu, IAM, monitoring, IT Security oraz inne elementy infrastruktury bezpieczeństwa.