Kluczowe fakty

- Systemy wyświetlania treści są pełnoprawnym elementem infrastruktury IT i wymagają takiego samego poziomu ochrony jak inne systemy.

- Największe zagrożenia wynikają z braku kontroli dostępu, przestarzałego oprogramowania oraz nieodpowiedniej konfiguracji sieci.

- Skuteczne zabezpieczenia opierają się na zarządzaniu dostępem, szyfrowaniu danych i stałym monitoringu systemu.

- Centralne zarządzanie i rozwiązania chmurowe znacząco zwiększają poziom bezpieczeństwa i kontroli.

- Nawet małe firmy powinny inwestować w digital signage ochrona, ponieważ ryzyko ataków nie zależy od skali organizacji.

Wiele firm inwestuje dziś w nowoczesne rozwiązania komunikacyjne — od ekranów w recepcjach po zaawansowane systemy informacji wizualnej w magazynach i przestrzeniach publicznych. Jednak wraz z rosnącą rolą tych narzędzi pojawia się nowe wyzwanie: bezpieczeństwo digital signage. To już nie tylko kwestia estetyki i marketingu, ale realny element strategii IT, który może wpłynąć na ciągłość działania całej organizacji.

Systemy wyświetlania treści są dziś zintegrowane z siecią, bazami danych, a nawet systemami operacyjnymi firmy. Oznacza to, że każdy nieautoryzowany dostęp, luka w zabezpieczeniach czy brak aktualizacji może prowadzić do poważnych konsekwencji — od kompromitacji danych po utratę zaufania klientów. W tym artykule pokażemy, jak podejść do tematu kompleksowo i zbudować solidne zabezpieczenie digital signage, które realnie chroni biznes.

Sprawdź, jak zwiększyć kontrolę nad dostępem, urządzeniami i siecią, aby ograniczyć ryzyko incydentów.

Dlaczego bezpieczeństwo w digital signage jest tak ważne

Wdrażając systemy ekranów informacyjnych, wiele firm skupia się na funkcjonalności i designie, często pomijając aspekty bezpieczeństwa. Tymczasem to właśnie one decydują o stabilności i wiarygodności całego rozwiązania.

Ryzyko nieautoryzowanego dostępu

Jednym z najczęstszych problemów jest brak odpowiedniego zarządzania dostępem. Jeśli system nie posiada jasno określonych ról użytkowników, istnieje ryzyko, że osoby niepowołane uzyskają możliwość edycji treści lub konfiguracji systemu. W praktyce może to oznaczać wyświetlanie nieodpowiednich komunikatów lub nawet celowe działania sabotażowe.

Nieautoryzowany dostęp często wynika z prostych błędów: współdzielonych haseł, braku kontroli logowania czy nieaktualnych kont użytkowników. Dlatego uwierzytelnianie użytkowników oraz jasna struktura uprawnień powinny być podstawą każdego wdrożenia.

Możliwe konsekwencje dla firmy

Konsekwencje naruszenia bezpieczeństwa mogą być poważniejsze, niż się wydaje. Poza oczywistymi stratami wizerunkowymi firma może ponieść realne koszty finansowe związane z przestojami, naprawą systemu czy karami regulacyjnymi.

W skrajnych przypadkach naruszenie bezpieczeństwa ekranów reklamowych może prowadzić do wycieku danych lub wykorzystania systemu jako punktu wejścia do innych elementów infrastruktury IT. To szczególnie niebezpieczne w środowiskach korporacyjnych.

Digital signage jako element infrastruktury IT

Nowoczesny digital signage system nie działa w izolacji. Jest częścią większego ekosystemu technologicznego, który obejmuje sieć, serwery, aplikacje i integracje z innymi systemami biznesowymi.

Oznacza to, że każde zaniedbanie w zakresie bezpieczeństwa może wpłynąć na całą organizację. Dlatego bezpieczeństwo IT signage powinno być traktowane tak samo poważnie jak zabezpieczenia systemów ERP czy CRM.

Najczęstsze zagrożenia dla systemów digital signage

Zrozumienie zagrożeń to pierwszy krok do skutecznej ochrony. W praktyce większość problemów wynika z powtarzalnych błędów i niedopatrzeń.

Nieautoryzowany dostęp do systemu

Brak kontroli nad kontami użytkowników to jedno z najczęstszych źródeł problemów. Jeśli system nie posiada odpowiednich mechanizmów weryfikacji, każdy, kto uzyska dostęp do loginu i hasła, może manipulować treścią.

Szczególnie ryzykowne jest korzystanie z jednego konta przez wiele osób lub brak procedur usuwania kont po zakończeniu współpracy z pracownikiem.

Ataki sieciowe i malware

Systemy podłączone do internetu są narażone na ataki zewnętrzne, takie jak phishing, ransomware czy próby przejęcia kontroli nad urządzeniami. Brak odpowiednich zabezpieczeń sieciowych może prowadzić do infekcji malware.

W takich przypadkach ekrany mogą zostać wykorzystane do wyświetlania nieautoryzowanych treści lub jako element większego ataku na firmową sieć.

Niezabezpieczone urządzenia i ekrany

Fizyczny dostęp do urządzeń to często niedoceniane zagrożenie. Jeśli ktoś może bez przeszkód podłączyć się do urządzenia lub zrestartować je z nośnika zewnętrznego, zabezpieczenia cyfrowe przestają mieć znaczenie.

Dlatego ochrona urządzeń powinna obejmować zarówno zabezpieczenia fizyczne, jak i odpowiednią konfigurację systemu.

Brak kontroli nad treścią

System bez odpowiedniego workflow publikacji treści jest podatny na błędy i nadużycia. Brak zatwierdzania materiałów czy kontroli wersji może prowadzić do publikacji nieaktualnych lub nieodpowiednich informacji.

To szczególnie istotne w środowiskach takich jak wayfinding czy cyfrowa tablica ogłoszeń, gdzie aktualność i poprawność danych mają kluczowe znaczenie.

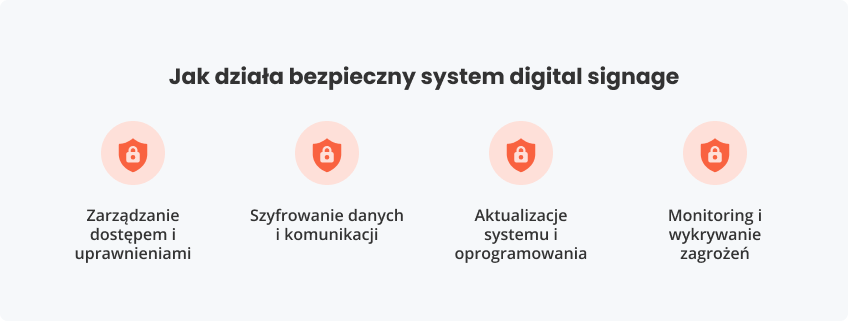

Jak działa bezpieczny system digital signage

Bezpieczny system to nie pojedyncze rozwiązanie, ale zestaw praktyk i technologii, które razem tworzą spójny mechanizm ochrony.

Zarządzanie dostępem i uprawnieniami

Podstawą jest precyzyjne zarządzanie dostępem. Każdy użytkownik powinien mieć przypisane konkretne role i ograniczone uprawnienia zgodnie z zasadą minimalnych uprawnień.

Dzięki temu nawet w przypadku naruszenia jednego konta, zakres potencjalnych szkód pozostaje ograniczony.

Szyfrowanie danych i komunikacji

Szyfrowanie danych to kluczowy element ochrony informacji przesyłanych między serwerem a urządzeniami. Bez tego dane mogą zostać przechwycone lub zmodyfikowane.

Nowoczesne systemy wykorzystują protokoły HTTPS i inne mechanizmy szyfrowania, które zabezpieczają komunikację w całym systemie.

Aktualizacje systemu i oprogramowania

Regularne aktualizacje oprogramowania eliminują znane luki bezpieczeństwa. Ich brak to jedno z największych zagrożeń dla stabilności systemu.

Firmy często odkładają aktualizacje, obawiając się przestojów, ale w dłuższej perspektywie to właśnie brak aktualizacji generuje największe ryzyko.

Monitoring i wykrywanie zagrożeń

Stały monitoring systemu pozwala szybko wykryć nieprawidłowości i zareagować zanim problem się rozwinie. Monitoring systemu obejmuje analizę logów, aktywności użytkowników i stanu urządzeń.

To nie tylko reakcja na incydenty, ale również narzędzie do ich zapobiegania.

Kluczowe elementy zabezpieczenia systemu

Aby osiągnąć wysoki poziom system digital signage bezpieczeństwo, należy zadbać o kilka kluczowych obszarów.

Kontrola dostępu użytkowników

Każdy użytkownik powinien mieć indywidualne konto i jasno określone uprawnienia. Wprowadzenie polityki haseł i regularna ich zmiana znacząco zwiększa poziom bezpieczeństwa.

Dodatkowo warto stosować uwierzytelnianie wieloskładnikowe, które minimalizuje ryzyko przejęcia konta.

Bezpieczeństwo sieci i infrastruktury

System powinien działać w odpowiednio zabezpieczonej sieci. Segmentacja sieci pozwala oddzielić systemy wyświetlania od innych zasobów firmy, co ogranicza skutki potencjalnego ataku.

Dobrze zaprojektowana infrastruktura IT stanowi fundament całego systemu bezpieczeństwa.

Ochrona urządzeń i ekranów

Urządzenia powinny być zabezpieczone zarówno fizycznie, jak i programowo. Obejmuje to blokady portów, kontrolę dostępu oraz zabezpieczenia systemowe.

Regularne audyty sprzętu pomagają wykryć potencjalne słabe punkty.

Zarządzanie treścią i publikacją

System cms digital signage powinien umożliwiać kontrolę nad procesem publikacji. Workflow zatwierdzania treści pozwala uniknąć błędów i nieautoryzowanych zmian.

To szczególnie ważne w organizacjach, gdzie wiele osób odpowiada za komunikację.

Najlepsze praktyki w zabezpieczaniu digital signage

Wdrożenie technologii to jedno, ale kluczowe znaczenie mają codzienne praktyki.

Regularne aktualizacje oprogramowania

Aktualizacje oprogramowania powinny być planowane i wdrażane systematycznie. Automatyzacja tego procesu pozwala uniknąć pomyłek i opóźnień.

To jeden z najprostszych, a jednocześnie najskuteczniejszych sposobów zwiększenia bezpieczeństwa.

Silne hasła i uwierzytelnianie wieloskładnikowe

Proste hasła to otwarte drzwi dla atakujących. Wdrożenie polityki silnych haseł oraz MFA znacząco ogranicza ryzyko naruszenia systemu.

Warto również edukować pracowników w zakresie bezpieczeństwa.

Segmentacja sieci

Segmentacja sieci pozwala ograniczyć zasięg potencjalnego ataku. Nawet jeśli jedna część systemu zostanie naruszona, reszta infrastruktury pozostaje bezpieczna.

To podejście jest szczególnie ważne w dużych organizacjach.

Ograniczenie dostępu fizycznego do urządzeń

Kontrola fizyczna jest równie ważna jak zabezpieczenia cyfrowe. Dostęp do urządzeń powinien być ograniczony tylko do uprawnionych osób.

Dodatkowe zabezpieczenia, takie jak zamknięte obudowy czy monitoring, zwiększają poziom ochrony.

Rola chmury i systemów centralnych

Nowoczesne rozwiązania coraz częściej opierają się na chmurze, co znacząco wpływa na poziom bezpieczeństwa.

Bezpieczeństwo rozwiązań cloud

Rozwiązania chmurowe oferują zaawansowane mechanizmy zabezpieczeń, które często przewyższają możliwości lokalnych systemów. Obejmuje to automatyczne kopie zapasowe, szyfrowanie i zaawansowane systemy detekcji zagrożeń.

To sprawia, że są one coraz częściej wybierane przez firmy.

Centralne zarządzanie dostępem

Centralne zarządzanie digital signage umożliwia kontrolę nad wszystkimi urządzeniami i użytkownikami z jednego miejsca. To znacznie upraszcza zarządzanie i zwiększa bezpieczeństwo.

Administratorzy mogą szybko reagować na incydenty i wprowadzać zmiany.

Automatyczne aktualizacje i monitoring

Systemy centralne pozwalają na automatyczne aktualizacje i monitoring w czasie rzeczywistym. Dzięki temu firma może reagować na zagrożenia natychmiast.

To szczególnie ważne w rozproszonych środowiskach.

Typowe błędy w zabezpieczeniach

Nawet najlepsze technologie nie pomogą, jeśli popełniane są podstawowe błędy.

Brak polityki bezpieczeństwa

Bez jasno określonych zasad trudno mówić o skutecznej ochronie systemu. Polityka bezpieczeństwa powinna obejmować wszystkie aspekty działania rozwiązania — od zarządzania użytkownikami, przez procedury publikacji treści, aż po reagowanie na incydenty.

W praktyce brak takich wytycznych prowadzi do niespójnych działań zespołu, przypadkowych decyzji i trudności w egzekwowaniu standardów. Każdy dział może stosować inne podejście, co zwiększa ryzyko luk i niekontrolowanych sytuacji.

To fundament każdego wdrożenia, który powinien być regularnie aktualizowany wraz ze zmianami w systemie i organizacji.

Używanie przestarzałego oprogramowania

Stare wersje oprogramowania zawierają znane luki bezpieczeństwa, które są dobrze udokumentowane i często aktywnie wykorzystywane przez cyberprzestępców. Brak aktualizacji oznacza, że firma pozostawia otwarte drzwi dla potencjalnych ataków.

Co więcej, przestarzałe systemy często nie wspierają nowoczesnych mechanizmów ochrony, takich jak zaawansowane szyfrowanie danych czy nowe metody uwierzytelniania użytkowników. W efekcie nawet podstawowe zabezpieczenia mogą być niewystarczające.

Regularne aktualizacje są absolutną koniecznością, a ich brak to jeden z najczęstszych i najbardziej kosztownych błędów.

Brak kontroli dostępu

Brak kontroli nad użytkownikami prowadzi do chaosu organizacyjnego i znacząco zwiększa ryzyko naruszeń. Jeśli nie wiadomo, kto ma dostęp do systemu i jakie posiada uprawnienia, trudno mówić o jakiejkolwiek kontroli bezpieczeństwa.

W wielu przypadkach konta użytkowników pozostają aktywne mimo zmiany stanowiska lub zakończenia współpracy. To stwarza realne zagrożenie nieautoryzowanego dostępu do systemu.

Każdy dostęp powinien być monitorowany i kontrolowany, a zarządzanie dostępem oparte na jasno określonych rolach i zasadach. To jeden z podstawowych elementów skutecznej ochrony.

Od zwiększenia sprzedaży po lepszą komunikację i efektywność operacyjną – zobacz konkretne przykłady wdrożeń.

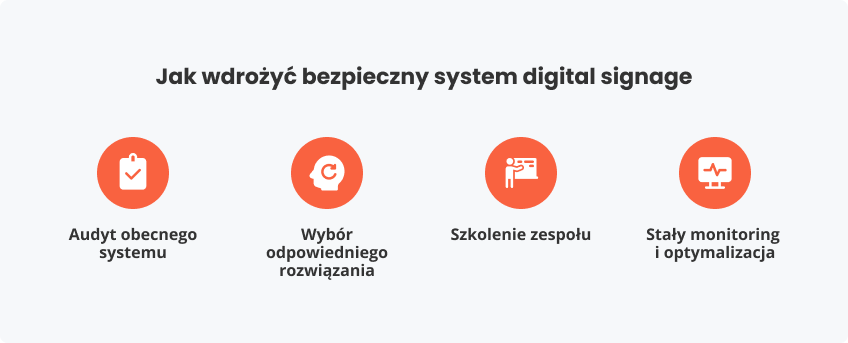

Jak wdrożyć bezpieczny system digital signage

Proces wdrożenia powinien być przemyślany i oparty na najlepszych praktykach.

Audyt obecnego systemu

Pierwszym krokiem jest dokładna analiza obecnego stanu systemu oraz identyfikacja potencjalnych zagrożeń. Audyt pozwala wykryć nie tylko oczywiste problemy, ale również ukryte zależności i słabe punkty, które mogą zostać wykorzystane w przyszłości.

Warto przeanalizować zarówno aspekty techniczne, jak i organizacyjne — w tym sposób zarządzania użytkownikami, aktualizacje oprogramowania oraz konfigurację sieci.

To baza do dalszych działań i punkt wyjścia do budowy skutecznej strategii bezpieczeństwa.

Wybór odpowiedniego rozwiązania

Wybór systemu powinien uwzględniać nie tylko funkcjonalność, ale również poziom bezpieczeństwa oraz możliwości integracji z istniejącą infrastrukturą IT. Rozwiązanie powinno oferować mechanizmy takie jak szyfrowanie danych, zarządzanie dostępem czy monitoring systemu.

Warto postawić na sprawdzone platformy, które są regularnie rozwijane i wspierane przez dostawcę. Dzięki temu firma zyskuje pewność, że system będzie odporny na nowe zagrożenia.

To inwestycja w stabilność, która przekłada się na bezpieczeństwo i ciągłość działania.

Szkolenie zespołu

Technologia to tylko narzędzie — kluczową rolę odgrywają ludzie, którzy z niej korzystają. Nawet najlepiej zabezpieczony system może zostać naruszony przez nieświadome działanie użytkownika.

Szkolenie zespołu powinno obejmować zarówno podstawowe zasady bezpieczeństwa, jak i konkretne procedury związane z obsługą systemu. Ważne jest również budowanie świadomości zagrożeń i odpowiedzialności za bezpieczeństwo.

Świadomi pracownicy to najlepsza linia obrony przed incydentami.

Stały monitoring i optymalizacja

Bezpieczeństwo to proces, a nie jednorazowe działanie. System wymaga ciągłego nadzoru, analizy i dostosowywania do zmieniających się warunków oraz nowych zagrożeń.

Stały monitoring systemu pozwala szybko wykrywać nieprawidłowości i reagować na incydenty zanim przerodzą się w poważne problemy. To również źródło cennych danych, które mogą pomóc w dalszej optymalizacji.

System powinien być regularnie analizowany, rozwijany i dostosowywany do aktualnych potrzeb biznesowych oraz wymagań bezpieczeństwa.

Podsumowanie

Bezpieczeństwo systemów wyświetlania treści to dziś nie opcja, ale konieczność. W świecie, w którym każdy element infrastruktury jest połączony z siecią, nawet pozornie niewinne rozwiązania mogą stać się punktem wejścia dla poważnych zagrożeń.

Firmy, które traktują systemy ekranów jako integralną część swojej infrastruktury IT, zyskują przewagę — nie tylko w zakresie bezpieczeństwa, ale także efektywności operacyjnej. Odpowiednie zarządzanie, kontrola dostępu, regularne aktualizacje i świadome podejście do ryzyka to fundamenty, na których warto budować.

Jeśli chcesz, aby Twoje rozwiązanie działało stabilnie i bezpiecznie, nie wystarczy technologia. Potrzebna jest strategia, procesy i konsekwencja w działaniu.

FAQ

Najważniejsze jest wdrożenie kontroli dostępu, szyfrowania danych, regularnych aktualizacji oraz monitoringu systemu.

Do najczęstszych należą nieautoryzowany dostęp, malware, brak aktualizacji oraz niewłaściwa konfiguracja sieci.

Tak, pod warunkiem że jest odpowiednio zarządzany i zabezpieczony zgodnie z najlepszymi praktykami IT.

Poprzez szyfrowanie danych, kontrolę dostępu oraz regularne audyty bezpieczeństwa.

Zdecydowanie tak — zagrożenia dotyczą każdej organizacji, niezależnie od jej wielkości.